Délégation d’authentification

Protection de l’authentification

Pour protéger le routeur des attaques par force brute, il existe un mécanisme permettant de bannir les utilisateurs pour l’authentification Web, SSH et VPN.

Ce mécanisme est configurable, il est basé sur le nombre de tentatives échouées et rend invalides toutes les tentatives d’authentification pour un utilisateur pendant une durée configurable.

Lorsqu’un utilisateur s’authentifie avec succès et n’a pas encore été banni, son compteur de tentatives se réinitialise à 0. Après avoir attendu la durée du bannissement, le compteur de tentatives se réinitialise à 0.

Accédez à la vue Configuration > Sécurité > Authentification

Activé |

Activer ce mécanisme. Désactivé par défaut |

Nombre de tentatives ratées avant bannissement |

Nombre de tentatives infructueuses pour un utilisateur avant qu’il ne soit banni. 10 par défaut |

Durée du bannissement (minutes) |

Nombre de minutes pendant lesquelles l’utilisateur restera banni. 10 par défaut |

Un tableau est disponible à la vue > Accueil > Configuration > Sécurité > Utilisateurs récapitulant les utilisateurs bannis de l’authentification, il est possible pour un Super administrateur de débannir un ou plusieurs utilisateurs de ce tableau grâce au bouton Débannir l’utilisateur situé juste en dessous du tableau.

Avertissement à l’authentification

Il est aussi possible d’afficher un message d’avertissement concernant l’utilisation du système afin de prévenir que l’accès réservé aux utilisateurs autorisés uniquement, que toute activité peut être surveillée et enregistrée, qu’une utilisation non autorisée est interdite et passible de sanctions.

Ce message est affiché sur les différentes interfaces d’authentification (Zone Administration, Zone Exploitation, Interface SSH)

Message d’avertissement avant l’authentification |

Message à afficher sur les différentes interfaces d’authentification pour informer que l’accès est réservé aux utilisateurs autorisés uniquement. |

Authentification déléguée

Etic Telecom fournit une fonctionnalité permettant à votre routeur de récupérer les utilisateurs depuis des serveurs d’authentification tels qu’Active Directory, FreeRADIUS ou OpenLDAP.

Dans les routeurs Etic Telecom, les utilisateurs sont divisés en 2 catégories : Administrateurs, qui configurent les paramètres du routeur, et Opérateurs, qui accèdent au routeur via M2Me. Il y a donc 2 sections dans le menu de configuration pour l’authentification déléguée, une pour chaque catégorie.

Ce chapitre décrit la configuration à effectuer pour utiliser les utilisateurs de votre serveur sur le routeur, avec les droits et fonctions appropriés pour chacun d’eux.

Dans chaque section, vous avez la possibilité de mettre en cache les informations d’identification, de cette manière, si votre serveur est en panne, les utilisateurs peuvent toujours se connecter pendant un certain temps. Le cache est vidé au redémarrage et à l’arrêt du routeur.

| Concernant l’administration SSH déléguée, les administrateurs de votre serveur délégué devront s’authentifier deux fois lors de la première connexion. Les utilisateurs locaux avec le rôle de super-administrateur auront toujours un accès SSH au routeur. |

Cas des Super Administrateurs locaux en mode délégué

Les utilisateurs locaux dotés du rôle de super-administrateur peuvent toujours se connecter au routeur avec leur compte local.

Si vous souhaitez refuser au super-administrateur local la connexion au routeur, vous pouvez désactiver le compte utilisateur lié au super-administrateur (voir la section Users).

Configuration de l’authentification RADIUS/TACACS+

Accédez à la vue Configuration > Sécurité > Authentification. Le paramètre Authentication type doit être défini sur RADIUS ou TACACS+. Remplissez ensuite les paramètres de votre serveur.

Adresse IP du serveur ou nom d’hôte |

Adresse IP ou nom d’hôte de votre serveur.

|

||

Adresse IP ou nom d’hôte du serveur de sauvegarde |

Adresse ou nom d’hôte de sauvegarde, au cas où le premier ne serait pas disponible. (Facultatif) |

||

Port d’authentification |

Port d’écoute de votre serveur RADIUS pour l’authentification. Le port par défaut est 1812. |

||

Secret partagé |

Secret partagé du serveur RADIUS. |

||

Port du serveur |

Port d’écoute de votre serveur TACACS+. Le port par défaut est 49. |

||

Secret partagé |

Secret partagé du serveur TACACS+. |

Configurer les droits d’accès pour les administrateurs

Les administrateurs authentifiés via RADIUS ou TACACS+ disposent de droits d’accès configurables. Accédez à la vue Configuration > Accès distance > Groupes d’administrateurs. Vous trouverez un tableau pour ajouter/supprimer/modifier des groupes.

Si vous souhaitez accorder l’accès aux administrateurs au routeur, vous devrez créer un groupe appelé RADIUS_ETIC_TELECOM pour RADIUS et TACACS_PLUS_ETIC_TELECOM pour TACACS+. Ce nom de groupe est conçu spécifiquement pour les administrateurs qui s’authentifient via RADIUS ou TACACS+ et en ajoutant/modifiant ce groupe, vous pouvez choisir le rôle de ces administrateurs.

Configurer les droits d’accès pour les opérateurs

Les opérateurs authentifiés via RADIUS ou TACACS+ ont des droits d’accès configurables, accédez à la vue Configuration > Accès distance > Groupes d’opérateurs. Vous trouverez un tableau pour ajouter/supprimer/modifier des groupes.

Si vous souhaitez accorder l’accès aux opérateurs au routeur, vous devrez créer un groupe appelé RADIUS_ETIC_TELECOM pour RADIUS et TACACS_PLUS_ETIC_TELECOM pour TACACS+. Ce nom de groupe est conçu spécifiquement pour les opérateurs s’authentifiant via RADIUS ou TACACS+ et en ajoutant/modifiant ce groupe, vous pouvez choisir les droits d’accès.

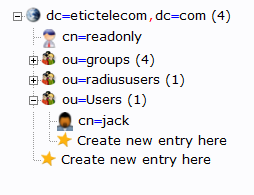

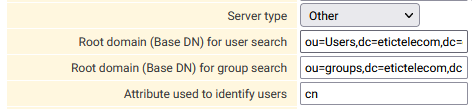

Configuration de l’authentification LDAP

Accédez à la vue Configuration > Sécurité > Authentification. Le paramètre Authentication type doit être défini sur LDAP. Remplissez ensuite les paramètres qui seront utilisés pour les requêtes vers votre serveur LDAP.

Vous pouvez vérifier les journaux d’authentification LDAP dans le journal Principal

|

Adresse IP du serveur ou nom d’hôte |

Adresse IP ou nom d’hôte de votre serveur.

Example 1. Nom d’hôte du serveur

monserveur.monentreprise.com |

||

Adresse IP ou nom d’hôte du serveur de sauvegarde |

Adresse ou nom d’hôte de sauvegarde, au cas où le premier ne serait pas disponible. (Facultatif) |

||

Port du serveur |

Port d’écoute de votre serveur LDAP. Le port par défaut est 389. |

||

DN du compte privilégié |

Nom distinctif complet du compte LDAP utilisé pour effectuer les requêtes. (Les droits en lecture seule sur les branches nécessaires sont suffisants) Example 2. DN du compte privilégié

cn=admin,dc=monentreprise,dc=com |

||

Mot de passe du compte privilégié |

Mot de passe du compte privilégié. |

||

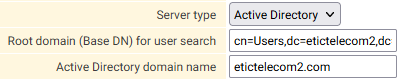

Type de serveur |

Soit Active Directory, soit autre (OpenLDAP, etc…) |

||

Domaine racine (Base DN) pour la recherche d’utilisateurs |

Nom distinctif complet de la branche LDAP utilisée pour stocker les utilisateurs. (Les feuilles des utilisateurs doivent être directement en dessous) Example 3. Domaine racine pour la recherche d’utilisateurs

ou=utilisateurs,dc=monentreprise,dc=com |

||

Domaine racine (Base DN) pour la recherche de groupe |

Nom distinctif complet de la branche LDAP utilisée pour stocker les groupes. (Les congés de groupe doivent être directement en dessous) Example 4. Domaine racine pour la recherche de groupe

ou=groupes,dc=monentreprise,dc=com |

||

Attribut utilisé pour identifier les utilisateurs |

Attribut LDAP Example 5. Attribut utilisé pour identifier les utilisateurs

CN |

||

Nom de domaine Active Directory |

Nom de domaine (utilisé uniquement si le type de serveur est Active Directory) Example 6. Nom de domaine

monentreprise.com |

||

LDAP sur SSL |

Utiliser ou non le protocole LDAPS

|

||

Type de certificat |

Certificat client ou certificat CA selon que le serveur LDAP nécessite une authentification mutuelle ou si seul le routeur doit l’authentifier |

||

Certificat CA pour LDAPS |

Choisissez un certificat dans la liste pour l’utiliser |

||

Certificat pour LDAPS |

Choisissez un certificat dans la liste pour l’utiliser |

Les droits des utilisateurs qui s’authentifient via LDAP sont définis par leur appartenance à des groupes.

| Un utilisateur existant sur le serveur, mais ne disposant d’aucun groupe lui donnant des droits, n’aura pas accès au routeur. |

Certains attributs sont vérifiés pour connaître l’appartenance des utilisateurs à des groupes. Sur l’objet utilisateur LDAP, l’attribut vérifié est memberOf. Sur l’objet groupe LDAP, les attributs vérifiés sont member, memberUid et uniqueMember.

Configurer les droits d’accès pour les opérateurs

Accédez à la vue Configuration > Accès distance > Groupes d’opérateurs. Vous trouverez un tableau pour ajouter/supprimer/modifier des groupes. Pour chaque groupe, vous pouvez choisir les droits d’accès.

Configurer les fonctions pour les administrateurs

Accédez à la vue Configuration > Sécurité > Groupes d’administrateurs. Vous trouverez un tableau pour ajouter/supprimer/modifier des groupes. Vous pouvez ajouter le même groupe plusieurs fois si ce groupe a plusieurs rôles.

Le paramètre Group name est CASE-SENSITIVE et DOIT correspondre à l’attribut CN du groupe sur le serveur.

|

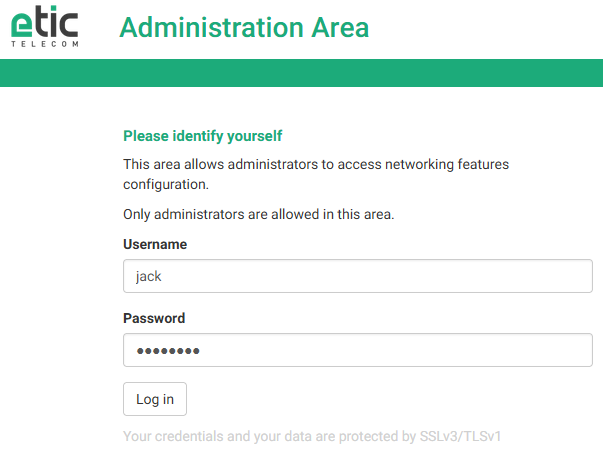

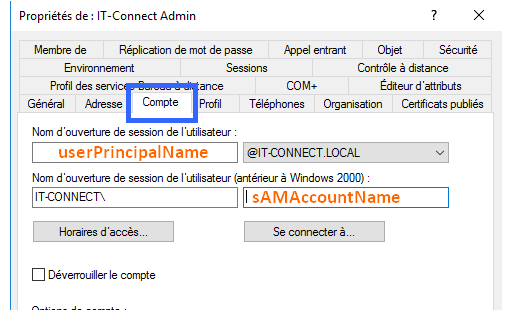

Différence entre Active Directory et les autres

Active Directory

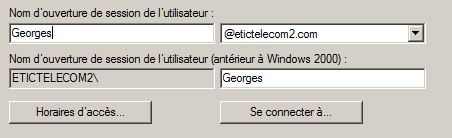

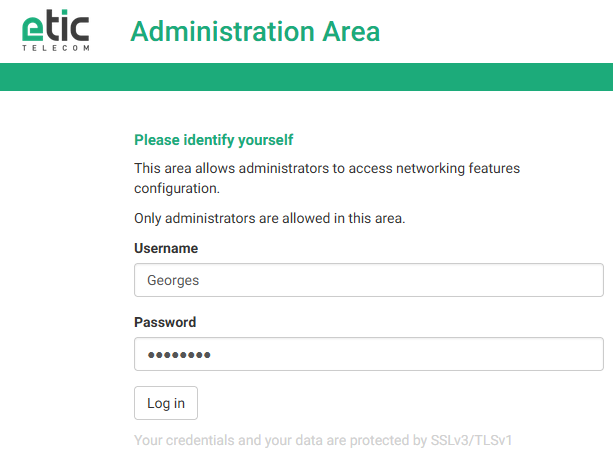

Les connexions des utilisateurs qui s’authentifient via Active Directory sont leur userPrincipalName.

Figure 1. Configuration du serveur Active Directory

|

|

Autres

Les connexions des utilisateurs qui s’authentifient via d’autres types de serveurs, tels qu’OpenLDAP, sont les valeurs de l’attribut que vous avez défini dans la configuration du routeur, par exemple les valeurs de l’attribut cn.