Magasin de certificats

Magasin de certificats

Etic Telecom fournit un magasin de certificats, vous permettant de gérer les certificats clients, les certificats des autorités de certification, les clés privées et les listes de révocation de certificats. Les programmes qui utilisent les informations de ce magasin de certificats sont OpenVPN, IPsec, LDAP, OPCUA, Syslog, FTP, MQTT, …

Ce chapitre décrit comment configurer les certificats et les utiliser dans les routeurs.

| Le bundle CA, les certificats, les clés privées et la CRL ne sont jamais stockés dans les fichiers de configuration. |

Paramètres d’usine

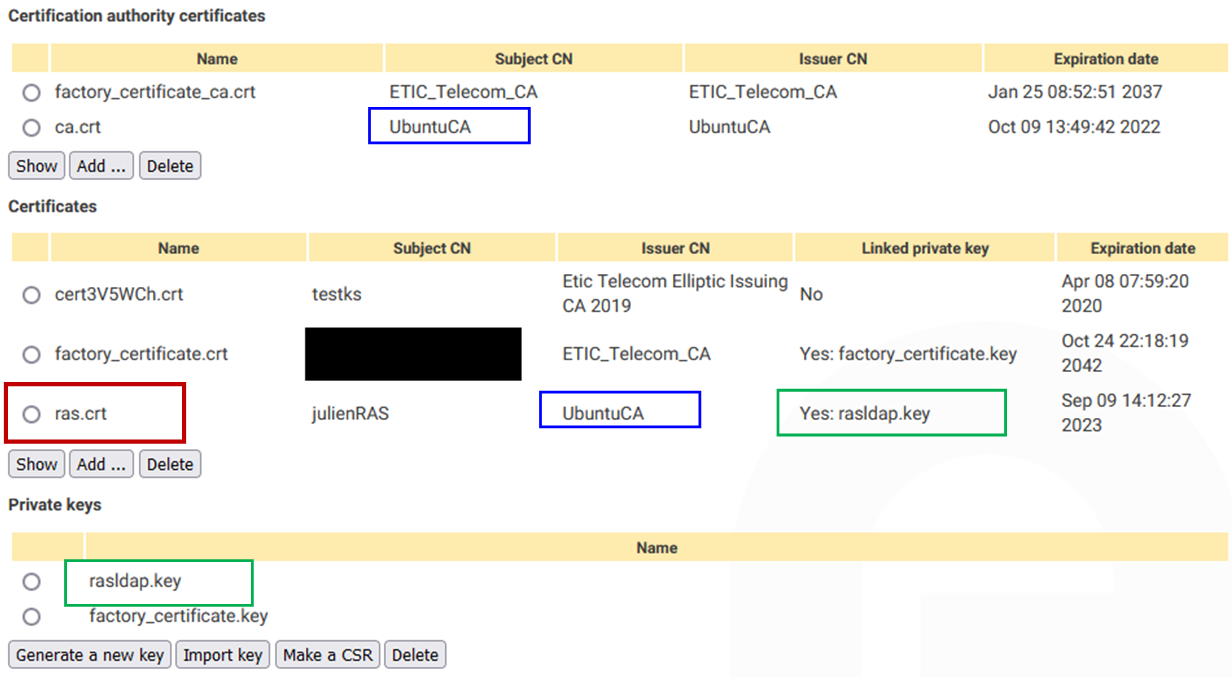

Le magasin de certificats contient toujours les certificats factory_certificate_ca.crt et factory_certificate.crt ainsi que la clé privée factory_certificate.key. Tous créés et signés par l’Infrastructure à clés publiques d’Etic Telecom pour identifier votre routeur sur les services proposés par Etic Telecom. Ils ne peuvent pas être supprimés.

Menu Magasin de certificats

Pour configurer le magasin de certificats, accéder au menu Configuration > Sécurité > Magasin de certificats. Cette vue est divisée en 4 panneaux: Certificats CA, Certificats, Clés privées et CRL.

Ajout/Suppression

Dans ce menu, utilisez les boutons pour ajouter/supprimer des certificats x509, des clés privées et des CRL. Lorsque vous en ajoutez un dans le magasin de certificats, vous devez lui spécifier un nom, ce nom sera ensuite utilisé dans les autres menus pour y faire référence.

|

Les noms donnés aux certificats / clés privées / CRL doivent respecter certaines règles :

|

L’ajout peut être effectué en important le fichier au format PEM.

Vous avez également la possibilité d’ajouter le contenu d’un fichier p12 en cliquant sur le bouton Ajouter du tableau des certificats. Le format d’importation doit être défini sur PKCS12 et vous pouvez choisir votre fichier p12 avec son mot de passe.

Clés privées

| L’importation au format PEM de clés privées cryptées n’est pas prise en charge par le routeur. |

N’importez pas de clés privées dont la taille est trop petite pour OpenSSL, la plupart des fonctionnalités du routeur ne l’accepteront pas pour des raisons de sécurité.

Pour les clés privées, vous pouvez également les générer. Les types de clé que vous pouvez générer sont RSA de longueur 2048, 3072, 4096 ou ECDSA Prime256v1.

Demande de signature de certificat

Vous pouvez créer une demande de signature de certificat pour une clé spécifique. Sélectionnez la clé et cliquez sur Faire une CSR. Une page s’ouvrira vous permettant de spécifier les champs de votre CSR.

Ensuite, cliquez sur Enregistrer, et votre CSR s’affichera au format texte PEM. Il permet de signer un certificat pour une clé avec votre autorité de certification personnalisée.

Détails du certificat et de la CRL

Chaque tableau présente le détail des certificats, comme le nom commun du sujet (CN), le nom commun de l’émetteur et la date d’expiration du certificat. Pour les certificats clients, il est aussi indiqué si le certificat est lié à une clé privée ou non.

Il existe également un bouton Afficher pour les certificats pour afficher ses détails.

Pour chaque CRL, le menu affiche le nom commun de l’émetteur, la dernière mise à jour de la CRL et la prochaine mise à jour de la CRL.

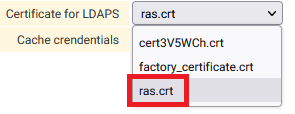

Utilisation des certificats

Certaines fonctionnalités utilisent des certificats. Il y aura alors, dans l’interface de cette fonctionnalité, un paramètre qui vous permettra de choisir le certificat à utiliser.

Si cette fonctionnalité nécessite une authentification mutuelle, il faudra choisir un certificat client, si cela suffit à authentifier le serveur il y a la possibilité de choisir uniquement le certificat CA.

Pour les certificats clients, il est nécessaire d’avoir un certificat avec une clé privée ainsi que le certificat CA qui lui est lié.

| Si un certificat CA n’est pas auto-signé, vous pouvez concaténer chaque PEM de la CA intermédiaire à la CA racine lors de l’importation du certificat CA. De cette façon, toute la chaîne CA est disponible lors de l’utilisation de ce certificat. |

| Pour diagnostiquer des problèmes, vous pouvez vérifier sur l’interface du magasin de certificats si votre certificat client a un lien vers une clé privée, et si l’émetteur du certificat client est dans la liste des certificats CA. |

Listes de révocation de certificats

OpenVPN et IPsec VPN (StrongSwan) peuvent vérifier si un certificat a été révoqué par une CRL. Pour OpenVPN, nous vous conseillons d’utiliser une CRL pour chaque autorité de certification.

| Il peut être nécessaire d’avoir les extensions x509v3 pour votre CRL, comme l’identifiant de la clé du sujet, pour fonctionner correctement. |

CA bundle

Pour les outils datalogger et le serveur SMTP, vous devez spécifier les certificats CA auxquels vous faites confiance. Vous pouvez spécifier l’un de vos certificats personnalisés ou choisir le Bundle de certificats CA de confiance.

Ce bundle est un fichier contenant une liste de certificats CA de confiance de grandes entreprises. Il a été créé par le paquet Linux ca-certificates; ce paquet inclut les autorités de certification émises avec les navigateurs Mozilla pour permettre aux applications basées sur SSL de vérifier l’authenticité des connexions SSL.

Voici la liste de tous les certificats CA de confiance inclus dans ce fichier:

-

ACCVRAIZ1.crt

-

AC_RAIZ_FNMT-RCM.crt

-

Actalis_Authentication_Root_CA.crt

-

AffirmTrust_Commercial.crt

-

AffirmTrust_Networking.crt

-

AffirmTrust_Premium.crt

-

AffirmTrust_Premium_ECC.crt

-

Amazon_Root_CA_1.crt

-

Amazon_Root_CA_2.crt

-

Amazon_Root_CA_3.crt

-

Amazon_Root_CA_4.crt

-

Atos_TrustedRoot_2011.crt

-

Autoridad_de_Certificacion_Firmaprofesional_CIF_A62634068.crt

-

Baltimore_CyberTrust_Root.crt

-

Buypass_Class_2_Root_CA.crt

-

Buypass_Class_3_Root_CA.crt

-

CA_Disig_Root_R2.crt

-

CFCA_EV_ROOT.crt

-

COMODO_Certification_Authority.crt

-

COMODO_ECC_Certification_Authority.crt

-

COMODO_RSA_Certification_Authority.crt

-

Certigna.crt

-

Certum_Trusted_Network_CA.crt

-

Certum_Trusted_Network_CA_2.crt

-

Comodo_AAA_Services_root.crt

-

Cybertrust_Global_Root.crt

-

D-TRUST_Root_Class_3_CA_2_2009.crt

-

D-TRUST_Root_Class_3_CA_2_EV_2009.crt

-

DigiCert_Assured_ID_Root_CA.crt

-

DigiCert_Assured_ID_Root_G2.crt

-

DigiCert_Assured_ID_Root_G3.crt

-

DigiCert_Global_Root_CA.crt

-

DigiCert_Global_Root_G2.crt

-

DigiCert_Global_Root_G3.crt

-

DigiCert_High_Assurance_EV_Root_CA.crt

-

DigiCert_Trusted_Root_G4.crt

-

E-Tugra_Certification_Authority.crt

-

EC-ACC.crt

-

Entrust.net_Premium_2048_Secure_Server_CA.crt

-

Entrust_Root_Certification_Authority.crt

-

Entrust_Root_Certification_Authority_-_EC1.crt

-

Entrust_Root_Certification_Authority_-_G2.crt

-

GDCA_TrustAUTH_R5_ROOT.crt

-

GlobalSign_ECC_Root_CA_-_R4.crt

-

GlobalSign_ECC_Root_CA_-_R5.crt

-

GlobalSign_Root_CA.crt

-

GlobalSign_Root_CA_-_R2.crt

-

GlobalSign_Root_CA_-_R3.crt

-

GlobalSign_Root_CA_-_R6.crt

-

Go_Daddy_Class_2_CA.crt

-

Go_Daddy_Root_Certificate_Authority_-_G2.crt

-

Hellenic_Academic_and_Research_Institutions_ECC_RootCA_2015.crt

-

Hellenic_Academic_and_Research_Institutions_RootCA_2011.crt

-

Hellenic_Academic_and_Research_Institutions_RootCA_2015.crt

-

Hongkong_Post_Root_CA_1.crt

-

ISRG_Root_X1.crt

-

IdenTrust_Commercial_Root_CA_1.crt

-

IdenTrust_Public_Sector_Root_CA_1.crt

-

Izenpe.com.crt

-

Microsec_e-Szigno_Root_CA_2009.crt

-

NetLock_Arany_=Class_Gold=_Főtanúsítvány.crt

-

Network_Solutions_Certificate_Authority.crt

-

OISTE_WISeKey_Global_Root_GB_CA.crt

-

OISTE_WISeKey_Global_Root_GC_CA.crt

-

QuoVadis_Root_CA_1_G3.crt

-

QuoVadis_Root_CA_2.crt

-

QuoVadis_Root_CA_2_G3.crt

-

QuoVadis_Root_CA_3.crt

-

QuoVadis_Root_CA_3_G3.crt

-

SSL.com_EV_Root_Certification_Authority_ECC.crt

-

SSL.com_EV_Root_Certification_Authority_RSA_R2.crt

-

SSL.com_Root_Certification_Authority_ECC.crt

-

SSL.com_Root_Certification_Authority_RSA.crt

-

SZAFIR_ROOT_CA2.crt

-

SecureSign_RootCA11.crt

-

SecureTrust_CA.crt

-

Secure_Global_CA.crt

-

Security_Communication_RootCA2.crt

-

Security_Communication_Root_CA.crt

-

Staat_der_Nederlanden_EV_Root_CA.crt

-

Starfield_Class_2_CA.crt

-

Starfield_Root_Certificate_Authority_-_G2.crt

-

Starfield_Services_Root_Certificate_Authority_-_G2.crt

-

SwissSign_Gold_CA_-_G2.crt

-

SwissSign_Silver_CA_-_G2.crt

-

T-TeleSec_GlobalRoot_Class_2.crt

-

T-TeleSec_GlobalRoot_Class_3.crt

-

TUBITAK_Kamu_SM_SSL_Kok_Sertifikasi_-_Surum_1.crt

-

TWCA_Global_Root_CA.crt

-

TWCA_Root_Certification_Authority.crt

-

TeliaSonera_Root_CA_v1.crt

-

TrustCor_ECA-1.crt

-

TrustCor_RootCert_CA-1.crt

-

TrustCor_RootCert_CA-2.crt

-

USERTrust_ECC_Certification_Authority.crt

-

USERTrust_RSA_Certification_Authority.crt

-

XRamp_Global_CA_Root.crt

-

certSIGN_ROOT_CA.crt

-

ePKI_Root_Certification_Authority.crt

-

Certigna_Root_CA.crt

-

Entrust_Root_Certification_Authority_-_G4.crt

-

GTS_Root_R1.crt

-

GTS_Root_R2.crt

-

GTS_Root_R3.crt

-

GTS_Root_R4.crt

-

Hongkong_Post_Root_CA_3.crt

-

Microsoft_ECC_Root_Certificate_Authority_2017.crt

-

Microsoft_RSA_Root_Certificate_Authority_2017.crt

-

NAVER_Global_Root_Certification_Authority.crt

-

Trustwave_Global_Certification_Authority.crt

-

Trustwave_Global_ECC_P256_Certification_Authority.crt

-

Trustwave_Global_ECC_P384_Certification_Authority.crt

-

UCA_Extended_Validation_Root.crt

-

UCA_Global_G2_Root.crt

-

certSIGN_Root_CA_G2.crt

-

e-Szigno_Root_CA_2017.crt

-

emSign_ECC_Root_CA_-_C3.crt

-

emSign_ECC_Root_CA_-_G3.crt

-

emSign_Root_CA_-_C1.crt

-

emSign_Root_CA_-_G1.crt

-

AC_RAIZ_FNMT-RCM_SERVIDORES_SEGUROS.crt

-

ANF_Secure_Server_Root_CA.crt

-

Certum_EC-384_CA.crt

-

Certum_Trusted_Root_CA.crt

-

GlobalSign_Root_E46.crt

-

GlobalSign_Root_R46.crt

-

GLOBALTRUST_2020.crt