IPSec

Un tunnel VPN IPSec permet de connecter deux réseaux de manière sécurisée et transparente : Chaque appareil du premier réseau peut échanger des données avec n’importe quel appareil de l’autre réseau.

-

15 connexions IPSec peuvent être établies par un routeur IPL ou RAS.

-

128 connexions IPSec peuvent être établies par un routeur SIG.

-

100 connexions IPSec peuvent être établies par une SIG VM 100.

-

1000 connexions IPSec peuvent être établies par une SIG VM 1000.

Principes IPSec

Le routeur qui initie le VPN IPSec est appelé l’initiateur ; l’autre est appelé le répondeur.

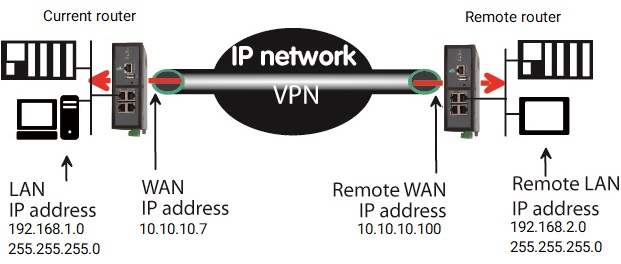

Un exemple des différentes adresses IP utilisées lors de la configuration est décrit par le schéma ci-dessous.

Configuration de la connexion VPN IPSec

Acceder au menu Configuration > Réseau > Connexions VPN > Connexion IPSec

Vous devez activer IPSec pour configurer les connexions. Le menu IPSec affiche des informations sur les connexions configurées.

Pour ajouter une connexion VPN IPSec, cliquez sur Ajouter.

Actif |

Vous pouvez activer ou désactiver une connexion configurée |

Paramètres avancés |

Afficher les paramètres si une clé pré-partagée est utilisée et/ou des routeurs intermédiaires traduisent l’adresse IP source |

Nom |

Attribuer un nom unique à la connexion |

Authentification par |

Clé ou certificat pré-partagé |

Connexion |

Initiateur si le routeur actuel est censé initier le VPN |

Activer le mode "route based" |

Route based si activé / Policy based si désactivé. Voir le chapitre Route based VS Policy based pour plus d’explications. |

Policy-based VS Route-based

Lorsque vous utilisez l’option IPSec Policy-based, le démon IPSec établit un tunnel uniquement pour les réseaux distants configurés. Une fois établi, tout le trafic correspondant à cette politique est chiffré et envoyé au routeur distant.

Lorsque vous utilisez l’option IPSec Route-based, le trafic envoyé au routeur distant est géré par les routes des réseaux. Cette option offre plus de flexibilité pour gérer de manière dynamique les réseaux accessibles via le tunnel.

Pour un simple tunnel de réseau à réseau, il est plus facile d’utiliser le mode Policy-based (mode Route-based désactivé)

|

En mode Route-based: Des routes statiques doivent être ajoutées dans le menu Routes statiques pour passer par le tunnel IPSec. Les champs Adresse du réseau LAN distant et Masque du réseau LAN distant doivent englober les routes statiques configurées. Example 1. route-based

Pour associer les 2 routes statiques suivantes à un noeud IPSec :

Vous pouvez utiliser la configuration IPSec suivante :

|

|

Pour envoyer tout le trafic du routeur via le tunnel (VPN comme passerelle par défaut):

|

Authentification IKE - Cas 1 : Utilisation d’un certificat

| Les deux certificats utilisés des participants doivent être délivrés par la même autorité |

| Accéder au menu Configuration > Sécurité > Magasin de certificats pour ajouter des certificats personnalisés et des CRL. |

Utiliser le certificat usine |

Utiliser le certificat d’usine |

||

Choisir un certificat personnalisé |

Utiliser l’un de vos certificats personnalisés |

||

Identité IKE locale |

L’identité IKE doit être contenue dans le certificat, soit en tant que DN du sujet, soit en tant que subjectAltName. L’identité sera par défaut le DN du sujet du certificat si elle n’est pas spécifiée

|

||

Identité IKE distante |

L’identité IKE doit être contenue dans le certificat distant, soit en tant que DN du sujet, soit en tant que subjectAltName.

|

||

Politique de révocation de certificat |

Si aucune information sur la révocation du certificat entrant n’est disponible : relaxed l’acceptera, strict la refusera. |

Authentification IKE - Cas 2 : Utilisation d’une clé pré-partagée

Utilisez une clé pré-partagée pour l’authentification ; elle doit être la même côté répondeur et initiateur.

Ces identifiants permettent de définir un VPN à clé pré-partagée même si des routeurs intermédiaires modifient l’adresse IP source. Le routeur recevant une trame IP vérifie l’ID IKE du routeur distant à la place de son adresse IP source.

Valeur clé |

Valeur de la clé, elle doit être la même côté répondeur et initiateur. |

||

Identité IKE locale (Paramètres avancés) |

Identité IKE à utiliser pour le cycle d’authentification. Utilisé pour identifier le routeur actuel

|

||

Identité IKE distante (Paramètres avancés) |

Identité IKE attendue pour le cycle d’authentification. Utilisé pour identifier le routeur distant

|

| Le type d’ID IKE est spécifié par la documentation StrongSwan. https://docs.strongswan.org/docs/5.9/config/identityParsing.html |

Section réseau

Réseau LAN local (Paramètres avancés) |

Adresse IP du LAN local. Si vide, il s’agit du réseau local du routeur Ce champ est utilisé par les sélecteurs de trafic local à inclure dans l’association de sécurité CHILD Example 2. Sur le schéma de connexion IPSec

192.168.1.0 |

Masque du réseau LAN local (Paramètres avancés) |

Masque de réseau du réseau LAN local. Si vide, il s’agit du LAN du routeur Ce champ est utilisé par les sélecteurs de trafic local à inclure dans l’association de sécurité CHILD Example 3. Sur le schéma de connexion IPSec

255.255.255.0 |

Adresse du réseau LAN distant |

Adresse IP du réseau LAN distant Ce champ est utilisé par les sélecteurs de trafic local à inclure dans l’association de sécurité CHILD Example 4. Sur le schéma de connexion IPSec

192.168.1.0 |

Masque du réseau LAN distant |

Masque de réseau du réseau LAN distant Ce champ est utilisé par les sélecteurs de trafic local à inclure dans l’association de sécurité CHILD Example 5. Sur le schéma de connexion IPSec

255.255.255.0 |

Adresse IP WAN distante |

Adresse IP du routeur distant vers lequel le VPN doit se connecter Example 6. Sur le schéma de connexion IPSec

10.10.10.100 |

Section IKE Phase1

La phase 1 d’IKE effectue une authentification mutuelle entre les deux parties avec pour résultat final d’avoir des clés secrètes partagées. La même valeur doit être sélectionnée pour les deux routeurs.

Utiliser IKEv1 (Paramètres avancés) |

Utiliser la version IKEv1. Cette version ne doit être utilisée que pour la compatibilité avec les appareils qui n’ont pas IKEv2. |

Mode (Paramètres avancés) |

Principal ou agressif. Le mode agressif ne doit être utilisé que pour la compatibilité avec les appareils qui l’utilisent. Le mode agressif n’est plus considéré comme sécurisé. |

Algorithme de chiffrement |

Algorithme utilisé pour chiffrer les données. Valeur recommandée: Auto Example 7. Valeurs possibles

AES-256-GCM, AES-128-GCM, AES-256-CBC, AES-192-CBC, AES-128-CBC, Auto |

Algorithme d’authentification |

Algorithme d’authentification. Valeur recommandée: Auto Example 8. Valeurs possibles

MD5, SHA1, SHA-256, SHA-384, SHA-512, Auto |

Groupe DH (Paramètres avancés) |

Groupe Diffie-Hellman |

Life time (Paramètres avancés) |

Durée de vie de l’association IKE. Après cette période, l’étape 1 d’IKE est à nouveau exécutée. |

Section IKE Phase 2

La phase 2 d’IKE a pour but de négocier les paramètres IPSec (paramètres généraux, chiffrement, durée de vie de l’association de sécurité…).

Le résultat de la phase 2 d’IKE est le tunnel chiffré entre les deux routeurs.

Protocole: |

Protocole de transport IPSec. ESP assure l’authentification des routeurs et le chiffrement des données. L’ESP est désormais imposé sur les produits ETIC Telecom. |

Algorithme de chiffrement |

Valeur recommandée: Auto |

Algorithme d’authentification |

Valeur recommandée: Auto |

PFS |

Avec PFS désactivé, le matériel de chiffrement initial est créé pendant l’échange de clés dans la phase 1 de la négociation IKE. Dans la phase 2 de la négociation IKE, les clés de session de chiffrement et d’authentification seront extraites du matériel de clé initial. En utilisant PFS (Perfect Forwarding Secrecy), un matériel de clé entièrement nouveau sera toujours créé lors du changement de clé. Si une clé est compromise, aucune autre clé ne peut être dérivée à l’aide de ces informations |

Groupe DH (Paramètres avancés et PFS activé) |

Groupe Diffie-Hellman |

Life time (Paramètres avancés) |

Durée de vie de la clé phase 2 |

Section DPD

Un DPD est un message envoyé périodiquement de chaque point de terminaison à l’autre pour s’assurer que le VPN reste actif

Périodicité des messages "DPD keepalive" |

Durée entre deux de ces requêtes |

Délai de détection de perte de connexion |

Durée maximale pendant laquelle une connexion VPN restera établie si aucun trafic ou aucun message de maintien en activité DPD n’est reçu du point distant |

Lier le VPN au WAN : |

Lier un VPN à un WAN afin que la connexion soit établie uniquement via ce WAN. L’option Tous peut ne pas fonctionner avec IKEv1. |

Démarrer sur évenement |

Le VPN démarre sur un événement spécifique. S’il est désactivé, le VPN est établi à la mise sous tension. |

Démarrer seulement lorsque |

Événement qui démarrera la connexion VPN Example 9. Valeurs possibles

WAN cellulaire connecté, WAN cellulaire déconnecté, WAN Ethernet connecté, WAN Ethernet déconnecté, Entrée TOR ouverte, Entrée TOR fermée, aucun VPN connecté |