Accès à distance

Fournir un service d’accès à distance sécurisé nécessite trois étapes:

-

La configuration de la connexion à distance

-

Créer un utilisateur

-

Créer un opérateur avec ses droits d’accès

Avantages d’une connexion d’accès à distance

Utiliser une connexion à distance pour accéder à une machine offre les avantages suivants:

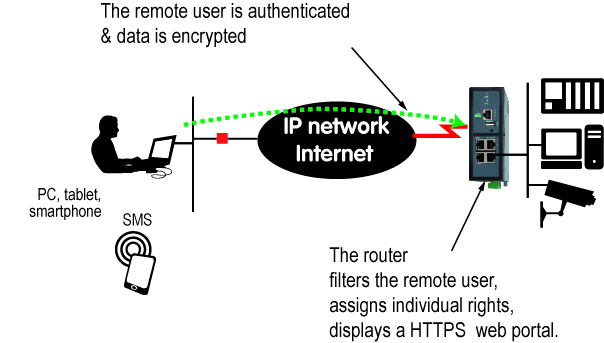

Identification des utilisateurs distants

Le login, le mot de passe et éventuellement le certificat de l’utilisateur distant sont vérifiés lors de l’établissement de la connexion.

Droits d’accès sélectifs

Des droits d’accès individuels peuvent être attribués à chaque utilisateur distant. L’utilisateur ne peut accéder qu’aux appareils du réseau ainsi autorisés.

Connexion transparente

Une fois la connexion à distance lancée, l’utilisateur distant reçoit automatiquement une adresse IP du réseau.

Types de connexions d’accès à distance

Quatre types de connexions d’accès à distance peuvent être configurés. Ils peuvent tous être actifs en même temps.

| Authentification | Chiffrement | |

|---|---|---|

OpenVPN |

Login/Password + Facultativement un certificat |

Oui |

PPTP |

Login/Mot de passe |

Oui |

L2TP/IPSec |

Login/Password + Clé pré-partagée ou certificat |

Oui |

HTTPS |

Login/Mot de passe |

Oui |

La connexion HTTPS est principalement dédiée à l’accès distant sécurisé. Par exemple pour accéder à des pages HTML embarquées dans des PC de supervision, des IHM ou des automates; elle est décrite dans le chapitre suivant.

Lorsqu’un utilisateur distant établit une connexion, quel que soit son type, son identité est vérifiée (Login/Mot de passe).